2024/07/01(月)月曜日ー。(一年の半分が終わったってマジ?)

[雑談] いろいろ。

- KADOKAWA、クリエイターの個人情報漏えいを確認 取引先との契約書なども - ITmedia NEWS

- ニコニコ「ダークウェブの情報をDL・拡散しないで」 ウイルス感染や違法の可能性 - ITmedia NEWS

- KADOKAWA、一部クリエイターの個人情報など漏えい確認と報告 ドワンゴ「流出した情報のダウンロードや拡散控えて」 - ねとらぼ

- KADOKAWA、攻撃による情報漏えいを確認。ドワンゴ全従業員の個人情報が流出 - PC Watch

- ニコニコ動画が声明 グループ内情報の一部が「ダークウェブ通じてインターネットに流出していると確認」― スポニチ Sponichi Annex 芸能

- ニコニコを攻撃した「BlackSuit」とは?「史上最悪」の遺伝子を受け継ぐ手口 | おたくま経済新聞

- 【KADOKAWAシステム障害で注目】日本企業を身代金ウイルスで攻撃するハッカー集団の幹部を直撃取材「俺の正体を突き止めたら100万ドルやるよ」|NEWSポストセブン

- ランサムウェア攻撃による情報漏洩に関するお知らせとお詫び (株式会社KADOKAWA)

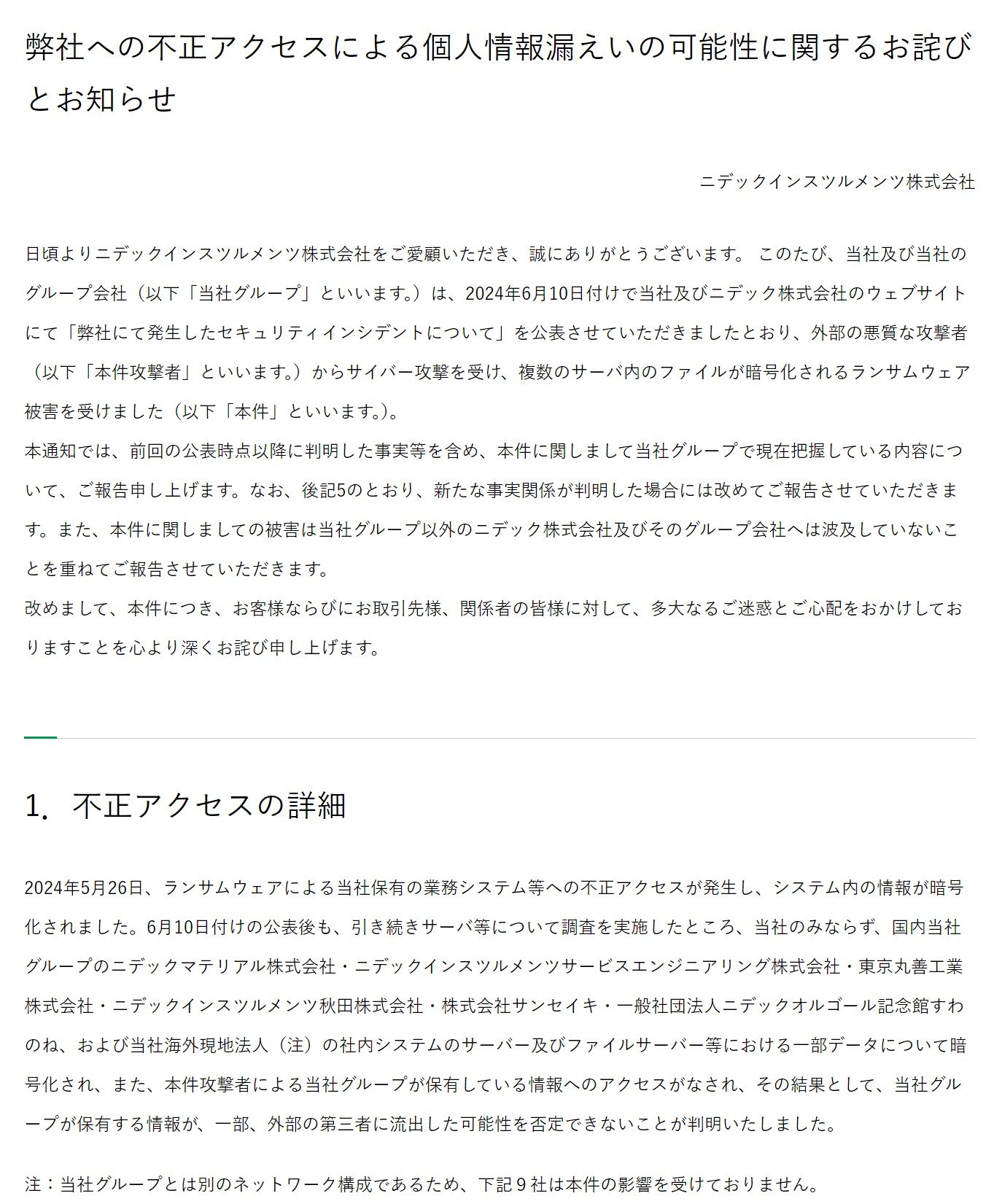

- ニデック子会社にランサム被害 データ暗号化、リークサイトに掲載も 「身代金は一切払っていない」 - ITmedia NEWS

- 標的型攻撃の実態と対策アプローチ 日本を狙うサイバーエスピオナージの動向2023年度 - セキュリティ事業 - マクニカ

- 『スマホ乗っ取り』39歳男を逮捕 偽造マイナカードで機種変更か 高級時計をローンで勝手に購入も | 関西のニュース | ニュース | 関西テレビ放送 カンテレ

- Hardeningから生まれた新しいセキュリティチャレンジ「Shield Stone」を開催した記録|やわらかセキュリティ

- GCP、AWS、Azure 別に見るクラウド VM への攻撃経路まとめ

- やらかしgit リカバリー大作戦! - Speaker Deck

- GitHub - itorr/homo: 💩「恶臭数字论证器」数字恶臭化工具

- 「中国初の完全独自OS」 ファーウェイ「Harmony OS Next」、Androidから完全脱却へ | 36Kr Japan | 最大級の中国テック・スタートアップ専門メディア

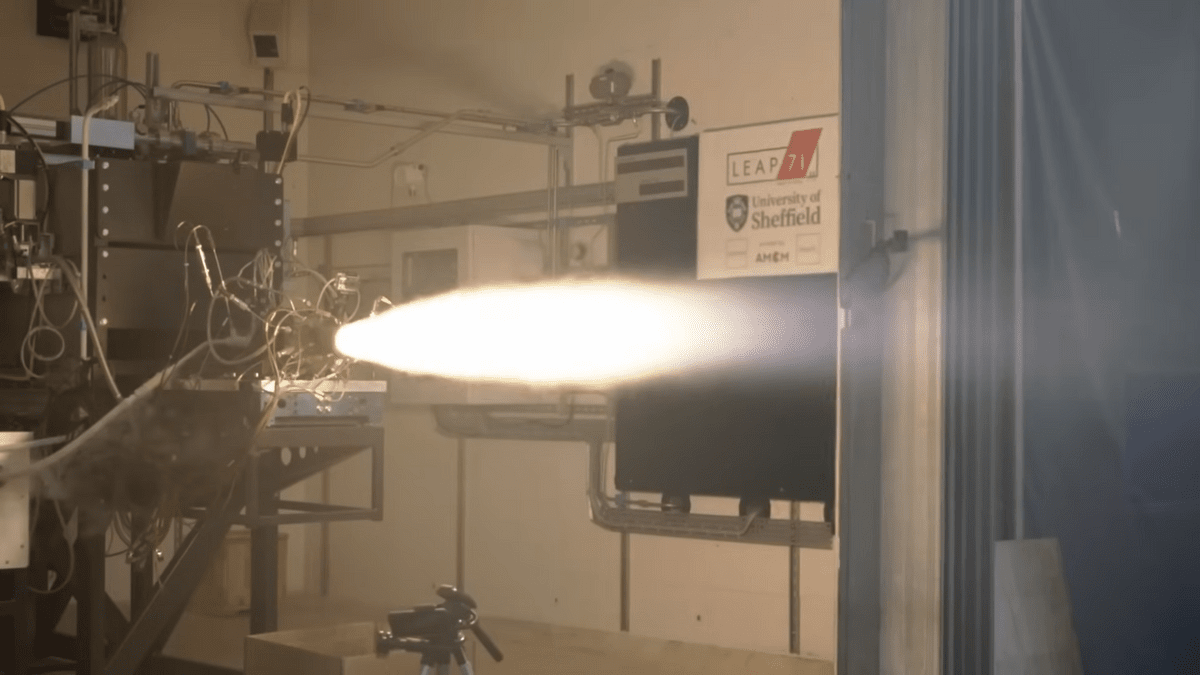

- AIが設計して3Dプリンターで印刷されたロケットエンジンが燃焼試験に成功 - GIGAZINE

- 出産育児に200万円=男性の育休取得促す―タカラトミー - ライブドアニュース

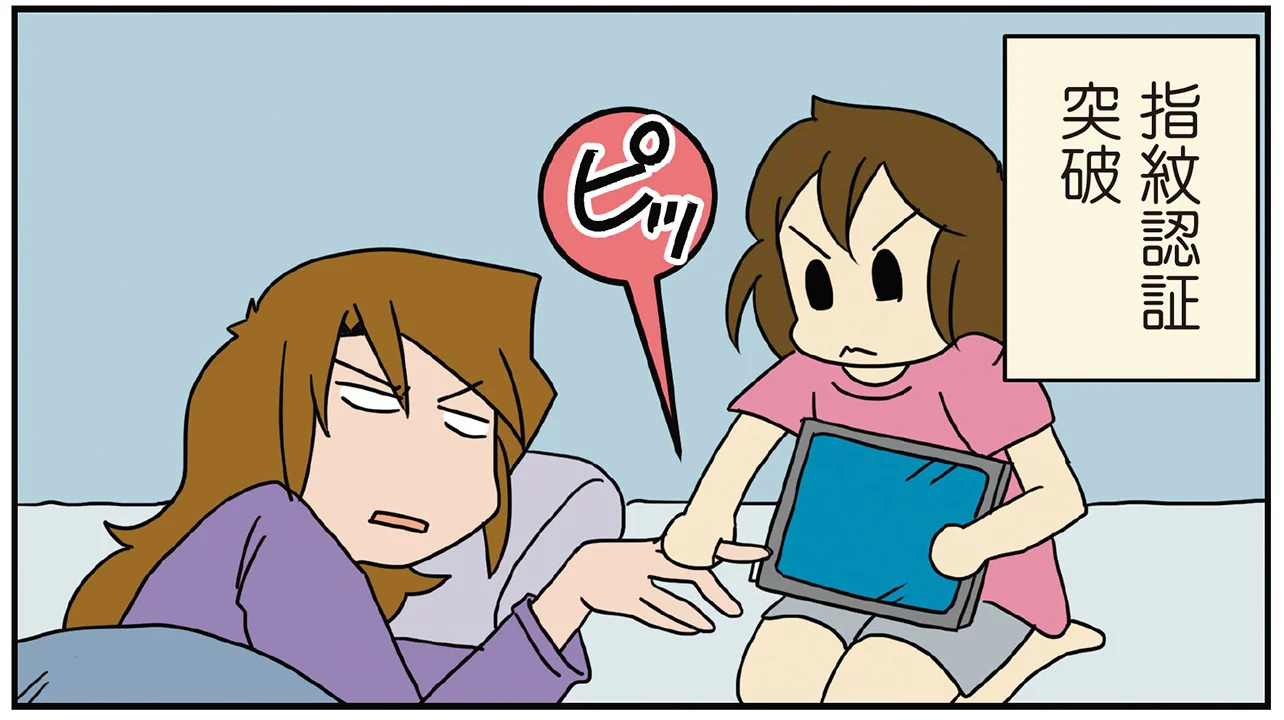

- 次女のセキュリティ突破力がスゴすぎ! デジタルとの付き合い方を検討中です - レタスクラブ

- 赤ちゃんにシッポを噛まれてしまった猫さん。猫パンチを繰り出すかと思いきや、とっても優しい反応 (*´ェ`*)♡ | エウレカ!

- 珍しくパパが『猫のブラッシング』した結果…ママの時とは違いすぎた『予想外の反応』に「可愛すぎw」「大爆笑」89万再生突破 | ねこちゃんホンポ